本文目录导读:

导读目录

- sandbox多开软件的核心原理

- 什么是沙盒(Sandbox)?

- 多开软件与沙盒的关系

- 检测机制背后的技术逻辑

- 程序如何识别“多开”行为?

- 主流平台(游戏/办公/社交)的检测手段

- Sandbox多开是否会被检测?真实案例分析

- 不同沙盒方案的风险等级

- 常见被检测场景与误报

- 用户常见问题Q&A

- Q1:用Windows沙盒多开游戏,会被封号吗?

- Q2:Sandboxie是否比虚拟机更安全?

- Q3:如何降低被检测概率?

- Q4:有哪些推荐的sandbox多开工具?

- 实操技巧与避坑指南

- 正确配置沙盒环境

- 避免触发行为指纹的关键点

- 安全多开的黄金法则

Sandbox多开软件的核心原理

什么是沙盒(Sandbox)?

沙盒(Sandbox)是一种隔离运行环境技术,它允许程序在受限的虚拟空间中执行,不会影响宿主机系统或其他程序,常见的沙盒实现包括:

- Windows沙盒(Microsoft官方内置):轻量级虚拟机,基于Hyper-V技术,每次重启后重置状态。

- Sandboxie(第三方沙盒软件):通过挂钩系统API,拦截文件写入和注册表修改,实现隔离。

- Docker容器(Linux为主):进程级隔离,但Windows支持有限。

- 传统虚拟机(VMware/VirtualBox):完整模拟硬件,独立性最高。

多开软件与沙盒的关系

多开软件的本质需求是同时运行同一程序的多个实例,但很多程序(尤其是游戏、社交软件)会检测“多开”并禁止:

- 游戏检测多开(如《梦幻西游》禁止同一IP多开)

- 微信/QQ检测多账号(限制同时登录)

- 办公软件(如Outlook)限制多实例

沙盒通过提供独立的“假系统环境”,让每个实例认为自己是唯一运行的程序,从而绕过这些检测。

检测机制背后的技术逻辑

程序如何识别“多开”行为?

现代软件采用多种技术检测沙盒或多开环境:

-

进程扫描与互斥锁检查

- 程序检测是否已有同ID进程运行(如

mutex名称)。 - 沙盒若未隔离进程命名空间,则会被识别。

- 程序检测是否已有同ID进程运行(如

-

硬件信息比对

- 检测MAC地址、硬盘序列号、主板ID是否一致。

- 多个实例若返回相同硬件信息,则判定为多开。

-

内存与文件路径分析

- 检查运行路径是否位于沙盒目录(如

C:\Sandbox)。 - 读取内存中是否存在沙盒特征(如Sandboxie的

SbieDll.dll)。

- 检查运行路径是否位于沙盒目录(如

-

行为模式分析

- 检测同一IP短时间内多个账号登录。

- 键盘/鼠标操作模式异常(如无人类操作的“脚本式”点击)。

-

反调试与反虚拟化技术

- 高级程序会检测沙盒或虚拟机环境(如检查

VMware Tools、Hyper-V特征)。 - 通过执行特权指令(如

CPUID)识别虚拟机。

- 高级程序会检测沙盒或虚拟机环境(如检查

主流平台的检测手段

| 平台类型 | 常用检测手段 | 典型例子 |

|---|---|---|

| 游戏平台 | 反作弊系统(如EAC/BattleEye)扫描沙盒进程;检测硬件ID一致性 | 《绝地求生》《原神》 |

| 社交软件 | 检测同一设备多账号;绑定手机号/IP | 微信、Telegram |

| 办公软件 | 限制实例数量;检测临时文件冲突 | Microsoft Office |

| 浏览器 | Cookie/指纹共享;Canvas指纹检测 | 谷歌浏览器、Edge |

Sandbox多开是否会被检测?真实案例分析

不同沙盒方案的风险等级

| 沙盒方案 | 被检测概率 | 原因分析 |

|---|---|---|

| Windows沙盒(内建) | 低-中 | 基于Hyper-V,硬件独立性强,但部分游戏防作弊系统仍能识别虚拟化环境 |

| Sandboxie | 中-高 | 依赖API挂钩,容易被反作弊系统扫描到“沙盒特征” |

| 虚拟机(VMware/VirtualBox) | 中 | 若未配置硬件伪装(如禁用VMware Tools),极易被检测 |

| Cloud沙盒(远程桌面/容器) | 高 | IP归属、时区、系统语言异常,社交平台优先拦截 |

常见被检测场景

-

游戏多开被封号

- 案例:用Windows沙盒同时运行《英雄联盟》主账号与小号,系统检测到相同硬盘IO,判定“账号共享”。

- 规避:使用不同操作系统版本(Win10 + Win11),并修改

MAC地址。

-

微信多开被限制

- 案例:通过Sandboxie打开第二个微信,3天后被检测“异常登录”,要求手机验证。

- 原因:沙盒内的微信仍共享同一设备指纹(如

IMEI模拟失败)。

-

Office多开冲突

- 案例:用沙盒运行两个Excel,出现“文件被锁”提示。

- 规避:挂载不同的配置文件(如

AppData隔离)。

误报与安全提示

- 误报:部分安全软件误将沙盒环境识别为“病毒”(如卡巴斯基阻止Sandboxie运行)。

- 谨慎原则:商业反作弊系统(如VAC、BattlEye)会记录沙盒调用,并封禁账号。不建议在严格反作弊的游戏中尝试多开。

用户常见问题Q&A

Q1:用Windows沙盒多开游戏,会被封号吗?

A:可能被封,Windows沙盒虽然轻量,但部分游戏反作弊系统(如EasyAntiCheat)会检测“是否运行在虚拟化环境中”,若游戏明确禁止多开(如《梦幻西游》),沙盒一样会被识别,建议先查看游戏用户协议,或使用硬件指纹修改工具配合沙盒使用。

Q2:Sandboxie是否比虚拟机更安全?

A:不一定,Sandboxie更轻量,但隐藏性较差:它依赖于挂钩API,容易被深度反作弊系统扫描到,虚拟机则提供更强的硬件隔离,但需要自行配置“防检测”设置(如禁用VMware Tools、修改硬件ID),综合来看,防检测能力:虚拟机(优化后)> Sandboxie > Windows沙盒。

Q3:如何降低被检测概率?

A:可采取以下措施:

- 修改硬件指纹:使用

MAC地址修改器、硬盘序列号模拟工具。 - 禁用沙盒特征:删除Sandboxie的DLL文件,或使用“隐身模式”。

- 分配独立IP:为每个沙盒配置不同的代理或VPN。

- 避免长时间同IP操作:如多开游戏,建议主账号用真实网络,小号用代理。

- 定期清理沙盒足迹:清除浏览器缓存、Cookie、注册表残留。

Q4:有哪些推荐的sandbox多开工具?

A:按场景推荐:

- 办公多开(Office/浏览器):Windows沙盒(免费)+ Sandboxie(免费/付费)。

- 游戏多开(非反作弊类):VMware Workstation Pro(付费)+ 硬件伪装脚本。

- 社交多账号(微信/QQ):同时使用Windows沙盒 + 独立手机号 + 设备指纹修改器。

- 开发测试:Docker Desktop(适用于Web服务)或 Vagrant + VirtualBox。

实操技巧与避坑指南

正确配置沙盒环境

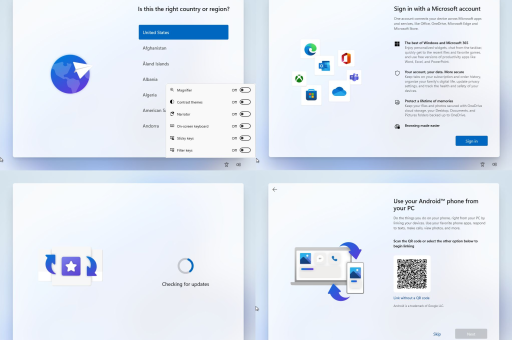

以Windows沙盒多开微信为例的步骤:

- 启用Windows沙盒:

控制面板 → 程序和功能 → 启用或关闭Windows功能 → 勾选“Windows沙盒”。 - 进入沙盒后,下载微信并安装。

- 关键步骤:修改沙盒的硬件信息:

- 打开注册表编辑器(

regedit)搜索HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System,修改SystemBiosVersion和SystemProductName(切勿直接复制主机信息,可随机生成)。

- 打开注册表编辑器(

- 设置独立网络:在沙盒内配置代理(如Proxifier)或VPN。

- 退出沙盒后,重启沙盒,再次安装微信,这样每次启动都是“新设备”。

避免触发行为指纹的关键点

- 不要同时操作多账号:不要在一个设备上同时登录两个微信,并用同一IP发送消息。

- 模拟真实用户操作:使用鼠标宏或按键精灵时,加入随机延迟(如300-500ms)。

- 禁用沙盒内的Hosts文件修改:有些沙盒会劫持hosts,导致程序判定“异常”。

- 使用不同语言/时区:在沙盒内设置与主机不同的系统语言、时区和输入法。

安全多开的黄金法则

- 了解平台规则:游戏/软件的用户协议中若明确禁止多开,任何沙盒方案均存在风险。

- 选择合适沙盒:办公类用Windows沙盒;严格防检测环境用虚拟机并修改硬件。

- 硬件隔离 > 软件隔离:虚拟机(优化后)的防检测能力优于Sandboxie和Windows沙盒。

- 网络+行为双重模拟:仅隔离环境不够,还需修改IP、MAC、操作模式。

- 定期更新防检测策略:反作弊系统持续更新,沙盒方案需紧跟节奏(如Sandboxie的“隐身模式”版本)。

最终提醒:沙盒多开存在被检测的绝对可能性,仅建议用于合法、非反作弊软件的测试或办公场景,若涉及敏感平台(如交易类、金融类软件),请勿尝试多开,以免造成账号封禁或数据丢失。

标签: 沙盒风险